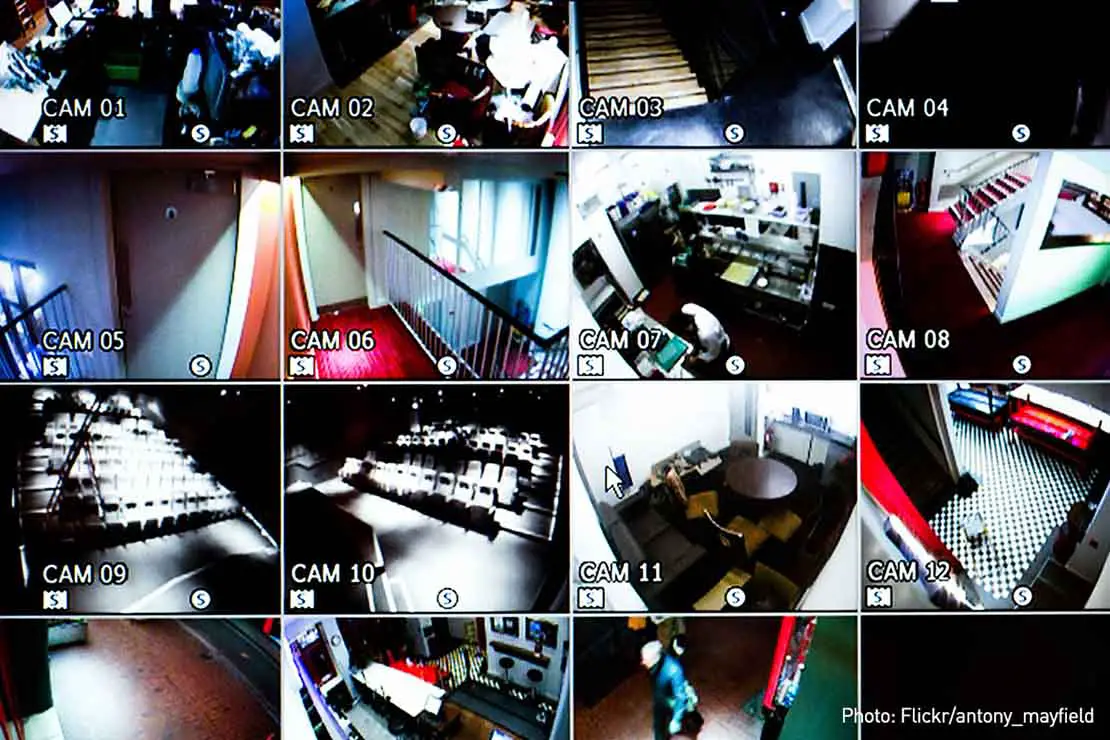

Szkoła Kamery bezpieczeństwa Kamery bezpieczeństwa szkół są świetnym narzędziem do zapewniania bezpieczeństwa uczniom i pracownikom. Ale mogą być również zhakowane, aby dać uczniom i pracownikom większą kontrolę nad ich własnym bezpieczeństwem i prywatnością. W tym artykule omówimy, jak zhakować kamery bezpieczeństwa szkolne, aby przejąć kontrolę.Twoje systemy monitorowania szkoły.

Rodzaje Kamer Bezpieczeństwa Szkolnego.

Kamery bezpieczeństwa szkolnego mają różne kształty i rozmiary, w zależności od ich przeznaczenia i środowiska, w którym są używane. Najczęstsze rodzaje kamer bezpieczeństwa szkolnego to kamery w kopule, kamery nabojowe, kamery skrzynkowe oraz kamery PTZ.i kamery IP.

Kamery kopułkowe są zwykle używane w miejscach publicznych, takich jak korytarze i hol i są zazwyczaj zamontowane na suficie. Są zaprojektowane, aby były niezauważalne i mogą być zasilane zasilaczem 12-woltowym. Kamery kopułkowe zapewniają szeroki zakres kątów, pozwalając na uzyskanie szerokiego polem widzenia.Przetłumaczcie je, aby obejmowały szeroki zakres szkoły.

Kamery typu kula są podobne do kamer w kopule, ale zazwyczaj są montowane na ścianie. Zazwyczaj są używane w obszarach o wyższym poziomie bezpieczeństwa, takich jak szatnie i sale lekcyjne. Kamery typu kula są zazwyczaj wyposażone w podczerwone (IR) oświetlacze, pozwalające na obserwację w ciemności.Umożliwiają one wykonywanie zdjęć w słabych warunkach oświetleniowych.

Kamery pudełkowe są również powszechnie używane w szkołach. Zwykle są one montowane na ścianach lub sufitach i są zaprojektowane tak, aby zapewnić szeroki zakres kątów. Kamery pudełkowe zazwyczaj są wyposażone w oświetlenie podczerwone i mogą być również używane na zewnątrz.

Kamery PTZ są również używane w wielu szkołach. Te kamery zapewniają możliwości panoramowania, obracania i przybliżania, umożliwiając użytkownikowi łatwe monitorowanie dużych obszarów. Kamery PTZ zazwyczaj są montowane na ścianach lub sufitach i mogą być sterowane zdalnie.

Kamery IP są najbardziej zaawansowanym typem szkoły. Kamera bezpieczeństwa Kamery te są połączone z siecią szkoły, umożliwiając dostęp zdalny i monitorowanie. Kamery IP są zwykle wyposażone w iluminatory IR i mogą zapewniać obrazy o wysokiej rozdzielczości.

Chociaż kamery bezpieczeństwa szkolnego mogą stanowić dodatkową warstwę bezpieczeństwa, mogą one również być podatne na włamanie. Ważne jest zabezpieczenie wszystkich kamer, aby zapobiec nieautoryzowanemu dostępowi. Dodatkowo ważne jest, aby być świadomym ewentualnych zagrożeń.Rodzaje kamer bezpieczeństwa używanych w szkole oraz zapewnienie, że są one aktualne zgodnie z najnowszymi środkami bezpieczeństwa.

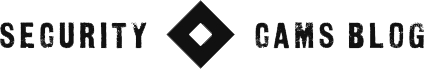

Techniki Hackingu Komunikacyjnych Kamer Bezpieczeństwa

Kamery bezpieczeństwa są powszechne w szkołach, ponieważ pomagają monitorować kampus i zapewniają dodatkową warstwę bezpieczeństwa. Jednak te kamery mogą być podatne na włamanie, jeśli nie zostaną wprowadzone odpowiednie środki bezpieczeństwa. Oto najczęstsze środki bezpieczeństwa stosowane w kamerach bezpieczeństwa:Techniki hakowania kamer rity używane do uzyskania dostępu do kamer bezpieczeństwa szkoły.

Atak przemocy: Atak przemocy jest rodzajem techniki hakerskiej, która polega na wielokrotnym próbowaniu różnych kombinacji haseł lub nazw użytkowników, aż do uzyskania sukcesu. Ten rodzaj ataku może być użyty do uzyskania dostępu do kamer bezpieczeństwa, ponieważ hasła są często wystarczająco proste, aby je złamać.Atakujący po prostu może próbować różnych kombinacji, aż uda mu się uzyskać dostęp.

IP address spoofing to technika hakowania polegająca na zmianie adresu IP atakującego na adres IP kamery bezpieczeństwa w celu łatwego i niezauważonego dostępu do kamery.

Escaneado de Redes: El escaneo de redes es un tipo de técnica de hacking que implica que el atacante escanee la red para buscar cámaras de seguridad vulnerables. Esto les permite identificar cuáles cámaras son vulnerables, y luego pueden explotar esas debilidades.Uzyskać dostęp.

Wykorzystywanie domyślnych haseł: Wiele kamer bezpieczeństwa ma domyślne hasła, które łatwo zgadnąć. Atakujący mogą wykorzystać tę sytuację, próbując różnych domyślnych haseł, aż do uzyskania dostępu do kamery.

Atakowanie sieci: Atakujący mogą uzyskać dostęp do kamery bezpieczeństwa poprzez włamanie się do sieci, do której jest podłączona. Można to zrobić wykorzystując luki w zabezpieczeniach sieci.

Poprzez zrozumienie tych wspólnych technik hakowania kamer monitoringu, administratorzy szkół mogą podjąć kroki, aby lepiej chronić swoje kamery monitoringu i zapobiec ich hakowaniu. Może to obejmować zmianę domyślnych haseł, korzystanie z silnych haseł, regularne aktualizacje oprogramowania i zapory sieciowe.Regularne aktualizowanie oprogramowania i monitorowanie działań podejrzanych.

Wspólne zagrożenia bezpieczeństwa dla kamer bezpieczeństwa

Kamery bezpieczeństwa są powszechnym elementem w wielu szkołach i mogą być skutecznym narzędziem do zapobiegania i odstraszania przestępstw. Jednak podobnie jak wszystkie technologie, są one nadal podatne na włamanie. Poniżej przedstawiono najczęstsze luki w zabezpieczeniach kamer bezpieczeństwa.Hakerzy mogą wykorzystać do uzyskania dostępu do systemu monitorowania szkoły.

| Podatność | Opis |

|---|---|

| Hasła Domyślne | Używanie domyślnych haseł, które są dostarczane wraz z kamerą lub innym urządzeniem podłączonym do systemu, może dostarczyć hakerom dostępu do twojego systemu monitoringu. |

| Bezpieczne Wi-Fi | Jeśli połączenie Wi-Fi do kamer jest niezabezpieczone, hakerzy łatwo mogą uzyskać dostęp do systemu. |

| Niedozwolony dostęp | Hakerzy mogą uzyskać dostęp do kamer poprzez podłączenie urządzenia, takiego jak laptop, lub za pomocą narzędzia do zdalnego dostępu. |

| Niezabezpieczone oprogramowanie | Oprogramowanie, które jest nieaktualne lub ma znane luki bezpieczeństwa, może być wykorzystane przez hakerów do uzyskania dostępu do systemu. |

| Malware | Malware może być zainstalowany na kamerach, co pozwoli hakerom uzyskać dostęp do systemu. |

Aby chronić system monitoringu szkolnego przed hakerami, ważne jest, aby upewnić się, że wszystkie kamery są odpowiednio zabezpieczone. Upewnij się, że używasz silnych haseł, aktualizujesz oprogramowanie i używasz bezpiecznego połączenia Wi-Fi. Ponadto ważne jest, abyRegularnie monitorować system, aby upewnić się, że nie dochodzi do nieautoryzowanego dostępu.

Jak Hackować Kamerę Bezpieczeństwa Szkoły?

Hacking systemu bezpieczeństwa szkolnych kamer może być trudnym zadaniem, szczególnie jeśli nie masz dużego doświadczenia w cyberbezpieczeństwie. Ale z odpowiednimi narzędziami i wiedzą, można to zrobić. W tym artykule przeanalizujemy, jak włamać się do systemu bezpieczeństwa szkolnych kamer, abyś mógł wykorzystać ich możliwości.Uzyskaj dostęp i monitoruj działania Twojej szkoły.

Krok 1: Zebranie informacji

Pierwszym krokiem w hakowaniu kamer bezpieczeństwa szkolnego jest zebranie informacji. Obejmuje to poznanie typu kamer używanych i systemów bezpieczeństwa. Będziesz też musiał określić adres IP kamer i dane uwierzytelniające.Używane do dostępu do nich.

Użyj wykorzystania w kroku 2

Gdy zgromadzisz niezbędne informacje, możesz wykorzystać lukę do uzyskania dostępu do kamer bezpieczeństwa. Exploit to program komputerowy, który wykorzystuje lukę w systemie. Na przykład, jeśli kamera bezpieczeństwa ma nieaktualną wersję oprogramowania, możesz użyć exploitu, aby uzyskać dostęp do niej.Czy możesz użyć wykorzystania, aby uzyskać dostęp?

Krok 3: Monitorowanie aktywności

Gdy uzyskasz dostęp do kamer bezpieczeństwa, możesz ich użyć do monitorowania działań w swojej szkole. To obejmuje obserwowanie podejrzanych działań lub nieautoryzowanego dostępu. Możesz również użyć kamer do nagrywania materiału do późniejszej analizy.

Krok 4: Zmień ustawienia zabezpieczeń

Na koniec możesz użyć kamer bezpieczeństwa, aby zmienić ustawienia bezpieczeństwa Twojej szkoły. Obejmuje to zmianę hasła, ustawienie uwierzytelniania dwuetapowego i inne środki bezpieczeństwa.

Wnioski

Hacking systemów bezpieczeństwa szkolnych kamer może być przytłaczającym zadaniem, ale z odpowiednimi narzędziami i wiedzą, można to zrobić. Poprzez zebranie niezbędnych informacji, wykorzystanie wycieku, monitorowanie działań i zmiany ustawień bezpieczeństwa, możesz uzyskać dostęp do systemu bezpieczeństwa.Kamery ruchu i monitorowanie działalności Twojej szkoły.

Wskazówki dotyczące ochrony kamer bezpieczeństwa szkolnego

Szkoły coraz częściej wykorzystują kamery bezpieczeństwa do monitorowania terenu szkoły, zarówno wewnątrz, jak i na zewnątrz. Chociaż te kamery mogą zapewnić wielkie poczucie bezpieczeństwa dla uczniów, nauczycieli i pracowników, mogą być również podatne na włamanie. Ważne jest, aby upewnić się, że sieć jest bezpieczna i chroniona, aby zapobiec włamaniom.Kamery bezpieczeństwa szkolnego powinny być odpowiednio zabezpieczone, aby materiały nagrane przez nie mogły być wykorzystane do zapewnienia bezpieczeństwa wszystkim na terenie szkoły. Oto kilka wskazówek dotyczących ochrony kamer bezpieczeństwa szkolnego:

| Podpowiedź | Opis |

|---|---|

| Zabezpiecz kamery prawidłowo. | Zabezpiecz kamery silnymi hasłami, wyłącz dostęp zdalny i regularnie aktualizuj oprogramowanie firmware. |

| Chroń sieć | Zapewnij, że sieć jest bezpieczna i kamery nie są podłączone do publicznej sieci internetowej. |

| Kontrola Dostępu do Kamer | Monitorować, kto ma dostęp do kamer i upewnić się, że tylko upoważnione osoby mogą oglądać materiały. |

| Oświecać pracowników i studentów. | Edukuj personel i uczniów na temat znaczenia bezpieczeństwa oraz jak chronić kamery. |

| Zakoduj nagrania wideo | Zaszyfruj materiał wideo, aby upewnić się, że mogą go oglądać tylko upoważnione osoby. |

Następując po tych wskazówkach można zapewnić, że kamery bezpieczeństwa szkolnego będą bezpieczne i że obraz, który one rejestrują, będzie wykorzystywany do zapewnienia bezpieczeństwa wszystkim na terenie szkoły.

Rozważania etyczne

| Konsideracja | Implikacja |

|---|---|

| Prywatność | Hacking kamer bezpieczeństwa w szkole może zagrozić prywatności uczniów i pracowników. |

| Konsekwencje prawne | Włamanie się do kamer bezpieczeństwa w szkole może prowadzić do konsekwencji prawnych. |

| Nadużywanie zasobów | Hakowanie kamer bezpieczeństwa w szkole może doprowadzić do nadużycia zasobów szkolnych w celu osiągnięcia osobistych korzyści. |

| Bezpieczeństwo | Hacking kamer bezpieczeństwa w szkole może prowadzić do braku bezpieczeństwa i ochrony, a także potencjalnych naruszeń bezpieczeństwa. |

Hacking kamer bezpieczeństwa w szkole powinien być wykonywany z ostrożnością i rozważeniem potencjalnych implikacji etycznych. Ważne jest, aby wziąć pod uwagę konsekwencje hakowania kamer bezpieczeństwa w szkole, ponieważ mogłoby to prowadzić do braku prywatności, konsekwencji prawnych i innych niepożądanych skutków.Ważne jest, aby być świadomym potencjalnych kwestii etycznych przed próbą włamania się do kamer bezpieczeństwa w szkole. Może to obejmować nadużycia, niewłaściwe wykorzystanie zasobów oraz brak bezpieczeństwa i ochrony.

Implikacje prawne potencjalne

Hacking szkolnych kamer bezpieczeństwa może być poważnym przestępstwem, a potencjalne implikacje prawne należy wziąć pod uwagę przed podjęciem takiego działania. W zależności od kraju i jurysdykcji, prawa regulujące komputery, sieci i monitoring mogą różnić się w zależności od kraju.Systemy mogą się znacznie różnić.

| Przestępstwo | Kara możliwej |

|---|---|

| Unauthorised dostęp do systemu komputerowego. | Do pięciu lat więzienia i/lub grzywny. |

| Nieautoryzowany dostęp do danych w systemie komputerowym. | Do dziesięciu lat więzienia i/lub grzywny. |

| Nieuprawnione ingerencje w system komputerowy. | Do dziesięciu lat więzienia i/lub grzywna. |

| Nielegalne podsłuchiwanie danych lub komunikacji. | Do pięciu lat więzienia oraz/lub grzywny. |

| Nieautoryzowana modyfikacja danych | Do dziesięciu lat więzienia i/lub grzywny. |

Ponadto potencjalnie grożą konsekwencje karne, osoby, które dopuściły się włamania do systemu bezpieczeństwa szkoły, mogą ponieść odpowiedzialność cywilną, taką jak pozew sądowy lub odszkodowanie. System kamer . = .

W świetle potencjalnych implikacji prawnych, jakie mogą wyniknąć z hackowania szkolnych kamer bezpieczeństwa, ważne jest podjęcie odpowiednich środków ostrożności oraz zapoznanie się z obowiązującymi prawami przed próbą takiego działania.

Często Zadawane Pytania

Jakie środki bezpieczeństwa mogę podjąć, aby chronić system monitorowania mojej szkoły przed włamaniami?

Aby zapewnić bezpieczeństwo systemu monitoringu szkoły przed próbami ataków hakerskich, należy podjąć następujące środki ostrożności:

- Upewnij się, że wszystkie urządzenia połączone z systemem monitoringu, takie jak kamery, komputery i serwery, są chronione silnymi hasłami i uwierzytelnieniem dwuskładnikowym.

- Zaimplementuj segmentację sieci, aby upewnić się, że tylko określone urządzenia mają dostęp do określonych części systemu.

- Zainstaluj zaporę sieciową, aby chronić system przed szkodliwym ruchem.

- Regularnie aktualizuj oprogramowanie i firmware systemu.

- Upewnij się, że wszyscy użytkownicy systemu zostali przeszkoleni w najlepszych praktykach z zakresu bezpieczeństwa cybernetycznego.

- Przeprowadzaj regularne audyty bezpieczeństwa w celu wykrycia potencjalnych luk w zabezpieczeniach.

- Wprowadź środki kontroli dostępu, aby ograniczyć dostęp do systemu.

Dzięki przestrzeganiu tych środków bezpieczeństwa możesz upewnić się, że system monitoringu w Twojej szkole jest bezpieczny przed nieuczciwymi próbami hakowania.

Czy jest możliwe włamanie się do kamer bezpieczeństwa szkoły bez pozostawienia śladu?

Chociaż możliwe jest włamanie się do kamer bezpieczeństwa szkoły bez pozostawiania śladów, nie zaleca się tego, ponieważ może to być nielegalne i niesie ze sobą kilka ryzyk. Aby włamać się do kamery bezpieczeństwa bez pozostawiania śladów, trzeba będzie:

- Uzyskaj dostęp do sieci, w której znajduje się kamera bezpieczeństwa.

- Użyj narzędzia do skanowania w poszukiwaniu ewentualnych luk w zabezpieczeniach systemu.

- Wykorzystuj dowolne luk w zabezpieczeniach znalezione w systemie.

- Użyj narzędzia, aby ukryć swój adres IP i pozostać anonimowym.

- Użyj narzędzia, aby uzyskać dostęp do kamery i zbierać dane.

Ważne jest zauważyć, że proces może być trudny i czasochłonny, a nie ma gwarancji, że będzie udany. Jeśli zostanie wykonany nieprawidłowo, może to skutkować uszkodzeniem lub unieruchomieniem kamery bezpieczeństwa. Ponadto, jakiekolwiek pobrane dane mogą być nielegalne lub zawierać informacje osobiste.Possesja czegoś, co może być nielegalne, i może skutkować podejmowaniem działań prawnych przeciwko osobie odpowiedzialnej, może być nielegalna.

Jakie są najczęstsze metody używane do włamania się do systemu monitoringu szkolnego?

Hacking do systemów kamer bezpieczeństwa w szkołach jest poważnym zmartwieniem dla administratorów szkoły i specjalistów IT. Chociaż istnieje wiele sposobów na włamanie się do kamer bezpieczeństwa, najczęstsze metody polegają na wykorzystywaniu luk w oprogramowaniu kamery, używaniu złośliwego oprogramowania lub wyłudzaniu danych uwierzytelniających.Translacja haseł domyślnych, a także dostęp fizyczny do kamery.

- Exploatowanie luk w oprogramowaniu aparatu.Kamery bezpieczeństwa wykorzystują oprogramowanie komputerowe do kontrolowania ich funkcji. Podobnie jak inne oprogramowanie, kamery bezpieczeństwa są podatne na błędy i wycieki, które mogą zostać wykorzystane do uzyskania dostępu do kamery. Przestępcy cybernetyczni mogą wykorzystać te luki, aby uzyskać dostęp doUstawienia kamery i oglądanie jej materiałów.

- Używanie domyślnych hasełWiele kamer bezpieczeństwa ma domyślne hasło, które rzadko jest zmieniane. Przestępcy cybernetyczni mogą łatwo znaleźć domyślne hasło i użyć go, aby uzyskać dostęp do ustawień kamery i obejrzeć jej klipy wideo.

- Dostęp fizyczny do kamery.Cyberprzestępcy mogą również uzyskać fizyczny dostęp do kamery bezpieczeństwa. Po uzyskaniu dostępu fizycznego łatwo ominąć wszelkie środki bezpieczeństwa i uzyskać dostęp do ustawień kamery oraz obejrzeć jej nagrania.

Ważne jest, aby administratorzy szkół i specjaliści IT byli świadomi tych powszechnych metod hakowania kamer bezpieczeństwa i podejmowali środki ochrony swoich kamer przed hakowaniem.

Jak mogę wykryć, czy kamery bezpieczeństwa w mojej szkole zostały zhakowane?

Jeśli podejrzewasz, że kamery bezpieczeństwa twojej szkoły zostały zhakowane, powinieneś zwrócić uwagę na kilka charakterystycznych oznak:

- Niedozwolony dostęp do kamer: Jeśli zauważysz, że nieupoważnione osoby uzyskują dostęp do kamer w szkole, oznacza to, że system monitoringu został zhakowany.

- Jeśli zauważysz, że kamery wyświetlają niezwykłą aktywność, może to być znak, że haker próbuje naruszyć obraz.

- Jeśli liczba kamer podłączonych do systemu wzrosła, może to świadczyć o próbie uzyskania dostępu do systemu.

- Jeśli zauważysz niezwykłą aktywność sieci podczas dostępu do kamer, może to być oznaką, że ktoś próbuje włamać się do systemu.

Jeśli zauważysz którykolwiek z tych znaków, natychmiast skontaktuj się z działem informatyki Twojej szkoły. Oni będą w stanie zbadać sprawę i podjąć niezbędne kroki w celu ochrony kamer bezpieczeństwa szkoły.

Czy są jakieś zagrożenia związane z hakowaniem kamer bezpieczeństwa szkolnego?

Hacking systemów bezpieczeństwa szkolnych kamer może być ryzykownym przedsięwzięciem. Oto niektóre potencjalne zagrożenia, które należy wziąć pod uwagę przed próbą dostępu lub modyfikacji jakiegokolwiek systemu bezpieczeństwa szkolnej kamery.

- Nielegalna działalność: Hacking kamer bezpieczeństwa szkoły może być uznawany za formę nielegalnej działalności. W zależności od przepisów władz publicznych, próba dostępu lub zmiany kamer bezpieczeństwa szkoły może być karane więzieniem lub wysokimi grzywnami.

- Utrata i uszkodzenie danych: Próba dostępu lub modyfikacji kamer bezpieczeństwa szkolnego może prowadzić do utraty lub uszkodzenia danych. Oznacza to możliwość utraty ważnych nagrań wideo lub innych danych związanych z systemem kamer bezpieczeństwa.

- Konsekwencje utraty funkcjonalności systemu: Każda próba włamania się do kamer bezpieczeństwa szkolnego może spowodować zakłócenie normalnej pracy systemu. To może oznaczać, że system może nie być w stanie nagrywać wideo lub może być niedostępny zdalnie.

- Próby włamania do systemu monitoringu szkolnego mogą otworzyć system na działanie złośliwych podmiotów. To może skutkować nieuprawnionym dostępem do systemu lub ujawnieniem poufnych danych.

- Kary finansowe: W zależności od jurysdykcji, próbowanie włamania się lub modyfikowania kamer bezpieczeństwa szkoły może doprowadzić do kar finansowych w postaci grzywien lub kosztów prawnych.

Wnioski

Hakowanie kamer bezpieczeństwa w szkole może być trudnym i potencjalnie niebezpiecznym procesem. Ważne jest, aby zauważyć, że każdy rodzaj hakowania może być nielegalny i powinien być wykonywany tylko przez osobę, która zna się na tym i ma jasne pojęcie o konsekwencjach.On ryzykuje. Ponadto kluczowe jest zapewnienie, aby system bezpieczeństwa szkoły nie był w żaden sposób naruszony i że wszelkie dokonane zmiany są odwracalne. Przestrzegając kroków opisanych w tym artykule, możesz przejąć kontrolę nad systemem monitoringu szkoły.Zapewnić bezpieczeństwo swoim uczniom i pracownikom.

Odnośniki

- Goforth, J. (2018). Jak włamać się do systemu monitoringu szkoły: jak wziąć kontrolę nad systemem monitoringu. [Pobrano z https://www.makeuseof.com/tag/hack-security-cameras/].

- Brennan, D. (2019). Jak używać Androida i iOS do włamania się do kamer bezpieczeństwa. Pobrano z https://www.techworm.net/2019/03/hack-security-cameras-using-android-ios.html

- Shim, W. (2017). 10 najlepszych oprogramowań kamer IP. Pobrano z https://www.lifewire.com/best-ip-camera-software-4154910

- Gibson, R. (2020). Jak włamać się do kamer bezpieczeństwa: przewodnik dla początkujących. Pobrano z https://www.cybernews.com/security/how-to-hack-security-cameras/.

- Gibson, R. (2020). Jak zabezpieczyć swoje IP-kamery bezpieczeństwa. Wyciągnięto z https://www.cybernews.com/security/secure-ip-cameras/.