Ten kompleksowy przewodnik poprowadzi Cię krok po kroku przez proces hakowania. Kamery bezpieczeństwa Za pomocą Twojego telefonu Android. Dzięki tej instrukcji będziesz mógł uzyskać dostęp i przeglądać obrazy uchwycone przez kamery bezpieczeństwa w dowolnym czasie i z dowolnego miejsca. Więc zaczynajmy i dowiedzmy się, jak sforsować kamery bezpieczeństwa za pomocą Androida.

Kamery bezprzewodowe

Rodzaje Kamery Bezpieczeństwa

Analogowe kamery CCTV

Analog Kamery CCTV Są najstarszym typem Kamera bezpieczeństwa Kamery tego typu są łatwe w instalacji i stosunkowo tanie. Można je wykorzystać do monitorowania różnych miejsc, takich jak banki, sklepy i parkingi. Niestety nie są one najbezpieczniejszym rodzajem kamer, ponieważ łatwo je włamać.

Kamery IP

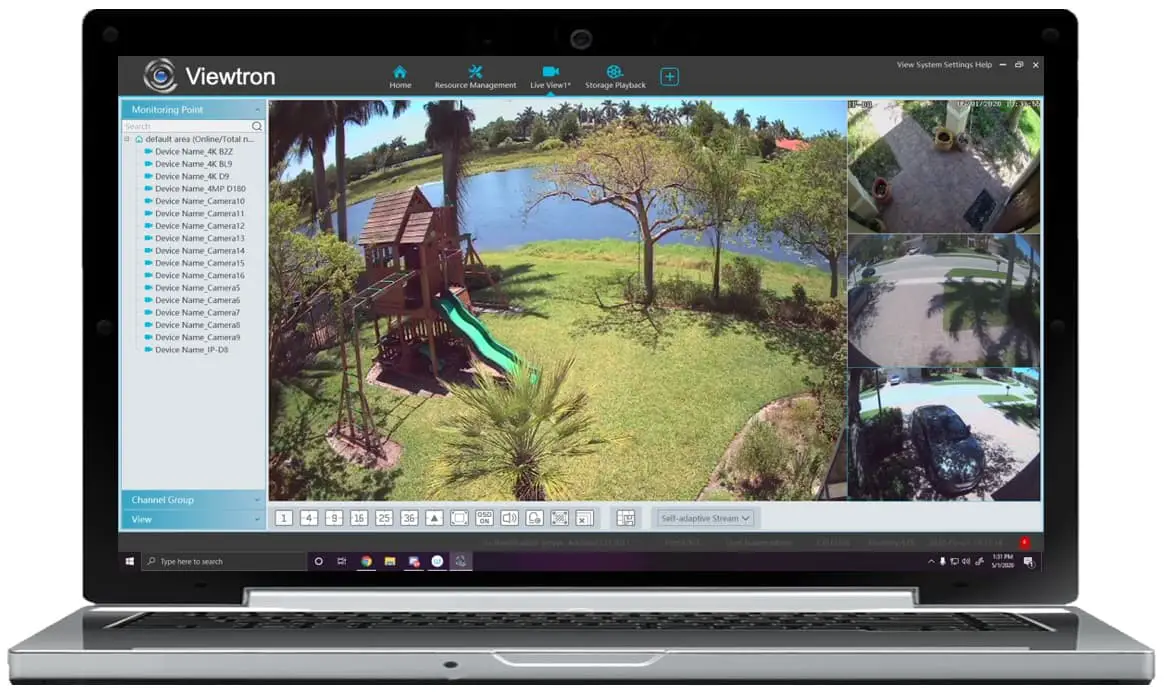

Kamery IP są najbardziej popularnym typem kamer bezpieczeństwa i stają się coraz bardziej popularne. Są bardziej bezpieczne niż analogowe kamery CCTV i są trudniejsze do sforsowania. Są zazwyczaj droższe niż analogowe kamery CCTV, ale oferują lepszą ostrość obrazu, większą niezawodność i szerszą gamę funkcji.Funkcje i lepsza ochrona.

Kamery bezprzewodowe

Kamery bezprzewodowe stają się coraz bardziej popularne w domowej ochronie. Są stosunkowo łatwe w instalacji i są stosunkowo tanie. Są także bardziej bezpieczne niż analogowe kamery CCTV, ale są bardziej podatne na hakowanie. Możliwe jest hakowanie kamer bezprzewodowych.Kamera bezprzewodowa przy użyciu urządzenia takiego jak smartfon lub laptop do połączenia z siecią bezprzewodową kamery.

Zrozumienie Systemu

Kamery bezpieczeństwa dostępne są w dwóch typach – analogowym i cyfrowym. Kamery analogowe łączone są z rejestratorem analogowym za pomocą kabla koncentrycznego, podczas gdy kamery cyfrowe łączone są z rejestratorem cyfrowym za pomocą kabla Ethernet. Aby zhakować kamery bezpieczeństwa za pomocą Android dAby używać zabezpieczeń w urządzeniu, będziesz musiał zrozumieć system i jego luki bezpieczeństwa.

Znajdowanie Podatnych Kamery

Pierwszym krokiem w hakowaniu kamer bezpieczeństwa za pomocą urządzenia z systemem Android jest znalezienie narażonych na atak kamer. Można użyć wyszukiwarki, takiej jak Shodan lub Censys, aby wyszukać narażone na atak kamery. Można również użyć skanera podatności, takiego jak Nessus lub OpenVAS, aby określić, które kamery są narażone na atak.Kamery o podwyższonym ryzyku.

Exploatowanie luk w zabezpieczeniach.

Gdy już zidentyfikujesz podatne na ataki kamery, możesz wykorzystać ich luki w zabezpieczeniach. Możesz użyć urządzenia z systemem Android, aby wykorzystać te luki. Możesz użyć aplikacji takiej jak zANTI lub cSploit, aby wykorzystać te luki. Możesz również użyćMetasploit do wykorzystania luk w zabezpieczeniach.

Używanie aplikacji Android do hakowania kamer bezpieczeństwa

Raz po zidentyfikowaniu i wykorzystaniu luk w zabezpieczeniach, możesz użyć aplikacji Android, aby zhakować kamery bezpieczeństwa. Istnieje kilka aplikacji Android, które można użyć do hakowania kamer bezpieczeństwa. Możesz użyć aplikacji takiej jak AndroRAT lub cSploit, aby uzyskać dostęp.Mając dostęp do kamer, można również użyć aplikacji takich jak zANTI lub Metasploit, aby uzyskać dostęp do kamer.

Wskazówki dotyczące zabezpieczania kamer bezpieczeństwa

Kamery bezpieczeństwa to świetny sposób, aby mieć oko na swoją własność i zapewnić jej bezpieczeństwo. Jednak ważne jest, aby podjąć środki zabezpieczające, aby zapobiec włamaniu do kamer bezpieczeństwa. Oto kilka wskazówek dotyczących zabezpieczania kamer bezpieczeństwa:

Zmień domyślne hasła: Większość kamer bezpieczeństwa jest dostarczana z domyślnym hasłem, które łatwo jest zgadnąć lub zhakować. Zawsze zmieniaj domyślne hasła na coś bardziej bezpiecznego i unikalnego.

Użyj silnej sieci bezprzewodowej: Upewnij się, że Twoja sieć bezprzewodowa jest zabezpieczona i ma silne szyfrowanie. Unikaj używania publicznych sieci bezprzewodowych, ponieważ są one podatne na włamanie.

Włącz dwustopniowe uwierzytelnianie na swoich kamerach bezpieczeństwa. To doda dodatkową warstwę zabezpieczeń i utrudni hakerom dostęp do systemu.

Regularnie aktualizuj oprogramowanie: zawsze utrzymuj aktualne oprogramowanie Twojej kamery bezpieczeństwa. Przestarzałe oprogramowanie może ułatwić hakerom włamanie się do systemu.

Monitoruj swoje kamery bezpieczeństwa regularnie i upewnij się, że nie ma żadnych nieuprawnionych prób dostępu. Jeśli zauważysz jakiekolwiek podejrzane działania, podjąć natychmiastowe działania w celu zabezpieczenia swoich kamer bezpieczeństwa.

Poprzez śledzenie tych wskazówek, możesz upewnić się, że twoje kamery bezpieczeństwa są bezpieczne i że nie zostaną zhakowane za pomocą urządzenia z systemem Android.

Używaj silnych haseł

- Używanie silnych haseł jest koniecznością, jeśli chodzi o ochronę Twoich kamer przed potencjalnymi hakerami. Twoje hasła powinny mieć co najmniej osiem znaków i zawierać połączenie liter, cyfr i znaków specjalnych.

- Powinieneś unikać również używania wspólnych haseł lub jakiejkolwiek informacji, która może być łatwo odgadnięta, takiej jak Twoje imię, data urodzenia, adres lub numer telefonu.

- Jeśli to możliwe, unikaj używania tego samego hasła dla wielu urządzeń. Jeśli jednak używasz tego samego hasła, upewnij się, że je zmieniasz regularnie.

- Powinieneś również włączyć uwierzytelnianie dwuskładnikowe, jeśli to możliwe. To zapewni, że nawet jeśli hakerowi uda się uzyskać dostęp do twojego hasła, będzie musiał jeszcze przejść przez drugi poziom zabezpieczeń, zanim uzyska dostęp do kamer bezpieczeństwa.

Aktualizacja oprogramowania systemowego

Jeśli chcesz zhakować kamerę bezpieczeństwa za pomocą urządzenia z systemem Android, ważne jest, aby upewnić się, że oprogramowanie systemowe jest aktualne. Aktualizacja oprogramowania systemowego zapewni Ci najnowsze łatki zabezpieczeń i poprawki błędów, aby chronić urządzenie przed.Jestem potencjalnymi zagrożeniami.

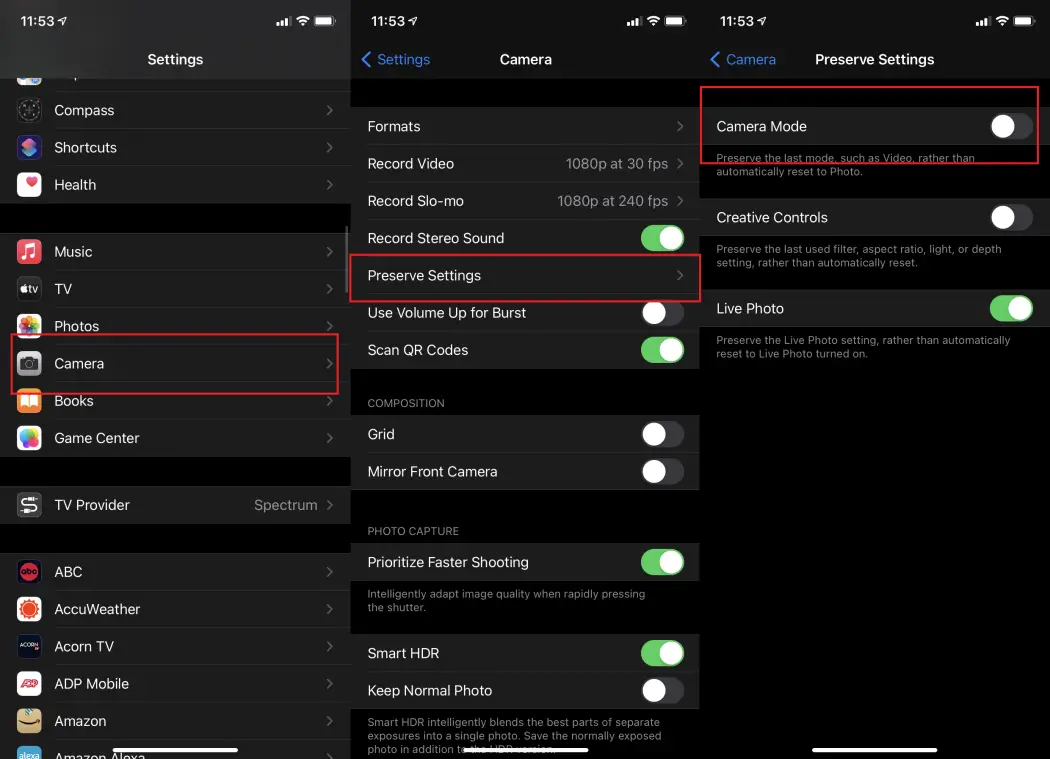

- Otwórz aplikację Ustawienia na swoim urządzeniu z systemem Android.

- Naciśnij opcję „Informacje o telefonie”.

- Naciśnij opcję „Aktualizacje systemowe”.

- Sprawdź, czy są dostępne aktualizacje systemu i zainstaluj je.

Gdy oprogramowanie systemowe jest aktualne, możesz przejść do kroków potrzebnych do zhakowania kamery bezpieczeństwa. Pamiętaj, że jeśli nie zaktualizujesz oprogramowania systemowego, możesz otworzyć swoje urządzenie na potencjalne ryzyka bezpieczeństwa.

Użyj zaszyfrowanych połączeń

Żeby zhackować kamery bezpieczeństwa za pomocą urządzenia z systemem Android, ważne jest używanie zaszyfrowanych połączeń. Szyfrowanie to proces kodowania danych w taki sposób, żeby stały się nieczytelne dla innych, zapewniając, że tylko odbiorca może czytać te dane. Szyfrowanie to jeden ze sposobów ochrony danych.Szyfrowanie służy do ochrony danych podczas transmisji i może być używane do ochrony połączeń zarówno bezprzewodowych, jak i przewodowych. Poprzez wykorzystanie szyfrowanych połączeń, hakerzy mogą uniemożliwić wykrycie ich działań przez kamery lub inne urządzenia służące do monitorowania sieci.Praca.

Aby zabezpieczyć połączenia z kamerą bezpieczeństwa, zaleca się używać następujących opcji:

- Szyfrowanie WPA2-Enterprise z EAP-TLS

- Szyfrowanie AES z kluczami 128-bitowymi

- Szyfrowanie HTTPS

- Szyfrowanie VPN

Z użyciem któregokolwiek z tych metod można upewnić się, że połączenia Twojej kamery bezpieczeństwa są bezpieczne i chronione przed potencjalnymi hakerami.

Zmiana ustawień domyślnych

Przed próbą hackowania kamer bezpieczeństwa przy użyciu Androida ważne jest, aby zmienić domyślne ustawienia urządzenia. To zapewni, że urządzenie będzie bezpieczne i nie będzie narażone na potencjalne ataki.

Pierwszym krokiem jest zmiana hasła administratora. Ważne jest użycie silnego hasła, które nie jest łatwe do zgadnięcia lub złamania. Hasło powinno zawierać co najmniej 8 znaków, w tym wielkie i małe litery, liczby oraz znaki specjalne.rs. – Panstwo.

Kolejnym krokiem jest zmiana ustawień sieci. Obejmuje to nazwę sieci (SSID), typ szyfrowania i hasło. Ważne jest, aby używać najnowszego typu szyfrowania, takiego jak WPA2, który jest bardziej bezpieczny niż WPA lub WEP. Hasło powinno być również silne, aby zapewnić bezpieczeństwo.Jest silny i trudny do odgadnięcia.

Ważne jest również skonfigurowanie ustawień bezpieczeństwa bezprzewodowego. Obejmuje to włączenie filtrowania adresów MAC, ustawienie klucza współdzielonego i ustawienie hasła sieci bezprzewodowej. Te kroki pomogą zapobiec nieautoryzowanemu dostępowi do sieci.

Na koniec ważne jest, aby zaktualizować oprogramowanie na urządzeniu. To zapewni, że urządzenie będzie działać z najnowszymi łatkami zabezpieczeń i będzie chronione przed potencjalnymi lukami bezpieczeństwa.

| Kroki | Akcje |

|---|---|

| Zmień hasło administratora. | Użyj silnego hasła z co najmniej 8 znakami, w tym wielkimi i małymi literami, cyframi i znakami specjalnymi. |

| Zmień ustawienia sieci. | Użyj najnowszego typu szyfrowania (np. WPA2) i silnego hasła. |

| Skonfiguruj ustawienia bezpieczeństwa sieci bezprzewodowej | Włącz filtrowanie adresów MAC, skonfiguruj klucz współdzielony i ustaw hasło sieci bezprzewodowej. |

| Aktualizuj oprogramowanie sprzętowe | Upewnij się, że urządzenie ma zainstalowane najnowsze łatki zabezpieczeń i jest chronione przed potencjalnymi lukami bezpieczeństwa. |

Alternatywy dla Hackingu

Haczenie kamer bezpieczeństwa za pomocą systemu Android nie jest jedynym sposobem uzyskania dostępu do materiałów wideo z kamery. Istnieją inne alternatywy, które mogą być użyte w celu uzyskania dostępu do materiałów wideo z kamery.

| Alternatywa | Opis |

|---|---|

| Dostęp fizyczny | To uzyskać dostęp do materiałów z kamery, najprostszym sposobem jest fizyczny dostęp do karty pamięci kamery i jej wyjęcie, aby obejrzeć je na komputerze. |

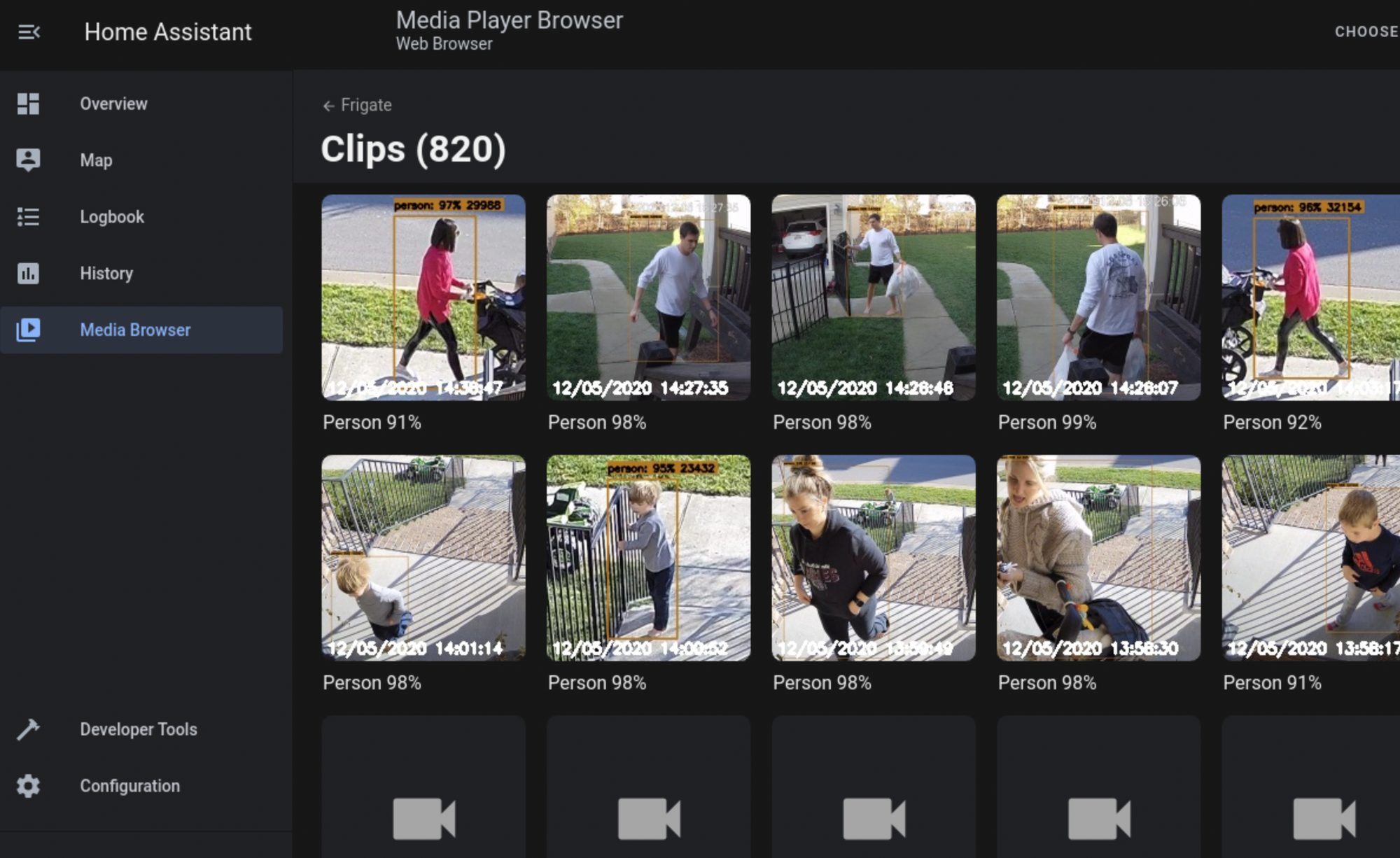

| Dostęp zdalny | Wymaga to, aby użytkownik miał dostęp do adresu IP kamery oraz jej hasła administracyjnego. Po uzyskaniu dostępu do adresu IP kamery, można użyć aplikacji zdalnego pulpitu, aby uzyskać dostęp do materiału wideo. |

| Przechowywanie w chmurze | Niektóre kamery wyposażone są w funkcje przechowywania w chmurze. Oznacza to, że materiał można przesłać na bezpieczną platformę przechowywania w chmurze, co umożliwia użytkownikowi dostęp do materiału zdalnie. |

Korzystanie z któregokolwiek z tych alternatyw może być o wiele lepszym i bezpieczniejszym sposobem, aby uzyskać dostęp do materiałów z kamery, w porównaniu do włamania się do kamery za pomocą urządzenia z Androidem.

Korzystanie z oprogramowania Open Source

- Używanie oprogramowania open source jest jednym z najskuteczniejszych sposobów na włamanie się do kamer bezpieczeństwa za pomocą urządzenia z Androidem. Oprogramowanie open source to oprogramowanie, którego kod źródłowy jest dostępny dla wszystkich, co pozwala użytkownikom na modyfikowanie i rozszerzanie go według własnych potrzeb.

- Pierwszym krokiem w korzystaniu z oprogramowania open source do hakowania kamer bezpieczeństwa jest pobranie i zainstalowanie odpowiedniego oprogramowania. Popularne programy open source, takie jak Metasploit, Aircrack-ng i Nmap, mogą być używane do uzyskania dostępu do kamer bezpieczeństwa.Programy można uzyskać ze swoich oficjalnych stron internetowych lub ze stron internetowych stron trzecich.

- Gdy odpowiednie oprogramowanie zostanie zainstalowane, użytkownik może użyć go, aby uzyskać dostęp do kamery bezpieczeństwa. Zazwyczaj jest to robione poprzez wykorzystanie znanej luki w systemie operacyjnym kamery bezpieczeństwa lub poprzez stosowanie techniki zwanej atakiem siłowym.Użytkownik może również uzyskać dostęp do ustawień aparatu, co pozwoli mu na zmianę ustawień aparatu i potencjalne uzyskanie dostępu do materiałów aparatu.

- Ponadto oprócz wykorzystywania luk w zabezpieczeniach i ataków brute force, użytkownicy mogą także wykorzystać oprogramowanie open source do tworzenia własnych narzędzi do uzyskania dostępu do kamer bezpieczeństwa. Można to zrobić, modyfikując istniejące oprogramowanie open source lub tworząc własne skrypty.To może być bardzo skuteczną metodą hakowania kamer bezpieczeństwa, ponieważ użytkownicy mogą tworzyć narzędzia dostosowane do konkretnych kamer.

Usługi zabezpieczeń profesjonalnych

Usługi bezpieczeństwa profesjonalne mogą być niezawodnym i skutecznym rozwiązaniem dla zabezpieczenia kamer przed hakowaniem przy użyciu urządzenia z systemem Android. Te usługi mogą zapewnić szeroki zakres rozwiązań, takich jak zapewnienie bezpiecznej sieci z silnym szyfrowaniem, wdrożenie bezpiecznej zaporze sieciowej, monitorowanie sieci i systemu w czasie rzeczywistym oraz regularne aktualizacje oprogramowania i sprzętu.Zapora ogniowa i przeprowadzanie regularnych audytów bezpieczeństwa.

Jedną z najważniejszych cech profesjonalnych usług związanych z bezpieczeństwem jest ich zdolność do wykrywania i reagowania na potencjalne zagrożenia dla twojego systemu bezpieczeństwa. Te usługi mogą monitorować podejrzane działania, wykrywać nieupoważnione dostępy do systemu.Podjąć działania, aby zapobiec dalszej szkodzie.

Kolejną wielką zaletą profesjonalnych usług zabezpieczeń jest możliwość ciągłego aktualizowania systemu zabezpieczeń. Mogą one dostarczać terminowe aktualizacje, aby upewnić się, że system jest zawsze aktualny. Jest to szczególnie ważne, jeśli korzystasz zBez tych aktualizacji Twój system może być narażony na ataki ze strony hakerów w starszych wersjach Androida.

Ostatecznie profesjonalne usługi bezpieczeństwa mogą zapewnić kompleksowe podejście do ochrony twoich kamer bezpieczeństwa. Mogą ocenić twoje środowisko, wykryć potencjalne ryzyka i opracować plan ochrony systemu. Może to zapewnić ci pokój ducha.Upewnij się, że twoje kamery są bezpieczne, a twoje dane są bezpieczne.

Często Zadawane Pytania

Jakie narzędzia są potrzebne do hakowania kamer bezpieczeństwa za pomocą Androida?

Gdy chodzi o hakowanie kamer bezpieczeństwa za pomocą Androida, niezbędne są następujące narzędzia:

- Urządzenie z systemem Android z dostępem root.

- Utrzymanie wiarygodnego połączenia WiFi z dostępem do sieci kamer bezpieczeństwa.

- Aplikacja zgodna z kontrolą kamery bezpieczeństwa.

- Rozwiązanie antywirusowe, które można zaufać, aby chronić urządzenie przed złośliwym oprogramowaniem.

- Rozumienie podstawowych pojęć sieciowych.

Aby móc uzyskać dostęp do ustawień i kontrolować kamerę bezpieczeństwa, jest wymagane urządzenie Android z dostępem root. Ponadto, niezbędne jest niezawodne połączenie WiFi, aby połączyć się z siecią kamery bezpieczeństwa.

Następnym krokiem jest znalezienie kompatybilnej aplikacji, która może sterować kamerą bezpieczeństwa. Istnieje wiele dostępnych aplikacji, które są w stanie sterować różnymi typami kamer bezpieczeństwa. Jednak ważne jest, aby sprawdzić, czy aplikacja jest kompatybilna z systemem bezpieczeństwa.Moją kamerę hackują.

Od momentu włamania się do kamery bezpieczeństwa może być ryzykownym przedsięwzięciem, ważne jest, aby na urządzeniu z Androidem zainstalować niezawodne rozwiązanie antywirusowe. To pomoże chronić urządzenie przed jakimkolwiek szkodliwym oprogramowaniem, które może być obecne.

Ostatecznie, aby skutecznie zhakować kamerę bezpieczeństwa, trzeba mieć podstawową wiedzę na temat sieci. Ważne jest, aby zrozumieć, jak działają sieci i jak poprawnie skonfigurować kamerę bezpieczeństwa, aby uzyskać dostęp.

Jak mogę użyć Termux do włamania się do kamer CCTV?

Termux to aplikacja emulatora terminala Android i środowiska systemu Linux, która pozwala użytkownikom na modyfikowanie i dostęp do systemu operacyjnego. Może być używana do hackowania kamer CCTV i innych systemów kamer zabezpieczających. Aby to zrobić, użytkownicy muszą zainstalować dodatkowe narzędzia.Krokami do hakowania: 1. Identyfikacja celu. 2. Analiza systemu docelowego. 3. Wykrywanie i eksploracja luk. 4. Wykorzystanie narzędzi i pakietów do wykonania ataku. 5. Monitorowanie i wykonywanie dalszych działań. Kamera CCTV Z Termux:

- Zainstaluj aplikację Termux i jej pakiety – Zainstaluj aplikację Termux ze sklepu Google Play, a następnie otwórz ją i zainstaluj potrzebne pakiety i narzędzia. W tym celu należy zainstalować pakiety Metasploit i Nmap.

- Skanuj sieć – Użyj narzędzia Nmap do skanowania sieci w celu znalezienia adresu IP kamery CCTV.

- Uzyskaj dostęp – Użyj narzędzia Metasploit, aby uzyskać dostęp do ustawień i konfiguracji kamery CCTV.

- Zmodyfikuj ustawienia – Zmodyfikuj ustawienia kamery CCTV, aby uzyskać dostęp do strumienia wideo.

- Zapisz strumień wideo – Zapisz strumień wideo na swoim urządzeniu do późniejszego oglądania.

Po ukończeniu tych kroków użytkownicy mogą przeglądać strumień wideo z kamery CCTV na swoim urządzeniu. Ważne jest jednak, aby zauważyć, że włamanie się do kamer CCTV jest nielegalne i może skutkować poważnymi konsekwencjami prawnymi.

Czy są aplikacje Android specjalnie zaprojektowane do hackowania kamer bezpieczeństwa?

Tak, istnieje kilka aplikacji dla Androida specjalnie zaprojektowanych do łamania zabezpieczeń kamer. Popularne aplikacje to:

- Przeglądarka iP Cam Pro

- Kamera IP Webcam

- Adapter kamery IP

- Alfred System Bezpieczeństwa Domowego

- Plus SuperLive

- Kamera AtHome

- Skaner sieci Fing.

- Analizator Wi-Fi

- Narzędzia sieciowe Fing

- Mapper sieci

Te aplikacje mogą być używane do uzyskania dostępu do kamer bezpieczeństwa, umożliwiając wyświetlanie tego, co widzi kamera, a nawet manipulowanie ustawieniami kamery. Należy jednak zauważyć, że korzystanie z tych aplikacji może być nielegalne w niektórych jurysdykcjach, ponieważ mogą one być naruszeniem prywatności.Należy zbadac prawo lokalne przed próbą użycia jakiejkolwiek z tych aplikacji, ponieważ mogą one być wykorzystywane do nieuprawnionego dostępu do czyjeś własności.

Czy jest możliwe włamanie się do kamery bezpieczeństwa zdalnie przy użyciu urządzenia z systemem Android?

Tak, jest możliwe, aby włamać się do kamery bezpieczeństwa zdalnie za pomocą urządzenia z systemem Android. Aby to zrobić, należy wykonać kilka kroków:

- Określ typ kamery bezpieczeństwa, którą chcesz zhakować. To ustali protokół, którego będziesz potrzebować.

- Pobierz i zainstaluj niezawodną aplikację do hakowania ze sklepu Google Play. Popularnymi opcjami są zAnti, cSploit i Droidsheep.

- Skonfiguruj aplikację, aby połączyć się z kamerą bezpieczeństwa. Będzie to wymagało wprowadzenia adresu IP kamery i innych istotnych informacji.

- Raz po podłączeniu aplikacji do kamery będziesz mógł wyświetlić i manipulować ustawienia kamery. To pozwoli ci na dostęp i modyfikację strumienia wideo.

Jakie są zagrożenia związane z hakowaniem kamer bezpieczeństwa za pomocą urządzenia z systemem Android?

- Kradzież danych osobowych: jeśli używasz zhakowanej kamery bezpieczeństwa, haker może uzyskać dostęp do wrażliwych danych, takich jak hasła i numery kart kredytowych, które przechowujesz w kamerze.

- Jeśli haker uzyska dostęp do twojej kamery bezpieczeństwa, może on manipulować ją i spowodować uszkodzenie mienia lub zakłócić twój system monitorowania.

- Straty finansowe: W niektórych przypadkach, hakerzy mogą mieć dostęp do informacji finansowych, które przechowujesz na aparacie, i używać ich do dokonywania nieautoryzowanych zakupów.

- Kwestie prawne: W zależności od kraju lub stanu, w którym mieszkasz, hakowanie kamery bezpieczeństwa może być uznawane za przestępstwo lub naruszenie prywatności.

- Strata prywatności: jeśli haker uzyska dostęp do twojej kamery, może on obejrzeć twój dom lub biuro oraz monitorować twoje działania, co może być naruszeniem twojej osobistej prywatności.

Wnioski

Na zakończenie, hakowanie kamer bezpieczeństwa przy użyciu urządzenia z Androidem jest możliwe i można je wykonać z relatywną łatwością. Jednak ważne jest, aby pamiętać, że włamanie się do kamery kogoś innego jest przestępstwem. Jeśli zostaniesz przyłapany, możesz stanąć przed poważnymi konsekwencjami prawnymi.Jeśli zdecydujesz się zhakować kamerę bezpieczeństwa, upewnij się, że postępujesz zgodnie z krokami opisanymi w tym przewodniku i używasz bezpiecznego połączenia VPN, aby chronić swoją tożsamość. Z odpowiednimi narzędziami i wiedzą możesz skutecznie zhakować system bezpieczeństwa.Kamery bezpieczeństwa z Androidem.

Odnośniki

- Jak Hackować Kamery Bezpieczeństwa? „CCTV Camera World, 2019”

- Hacking systemów kamer bezpieczeństwa ’The Hacker News, 2020′ tłumaczone na język polski.

- Jak włamać się do systemu kamer bezpieczeństwa i jak tego uniknąć? PC World, 2018

- Aplikacje Hackingowe Android, które mogą Hackingować Kamer Bezpieczeństwa. ’HackRead, 2020′, przetłumaczone na język polski to: 'HackRead, 2020′.

- Znaleziono aplikacje Google Play, które umożliwiają ukryte przekształcenie telefonów z Androidem w kamery do monitorowania. PC World, 2018